Realizar una firma digital sobre un fichero utilizando Windows.

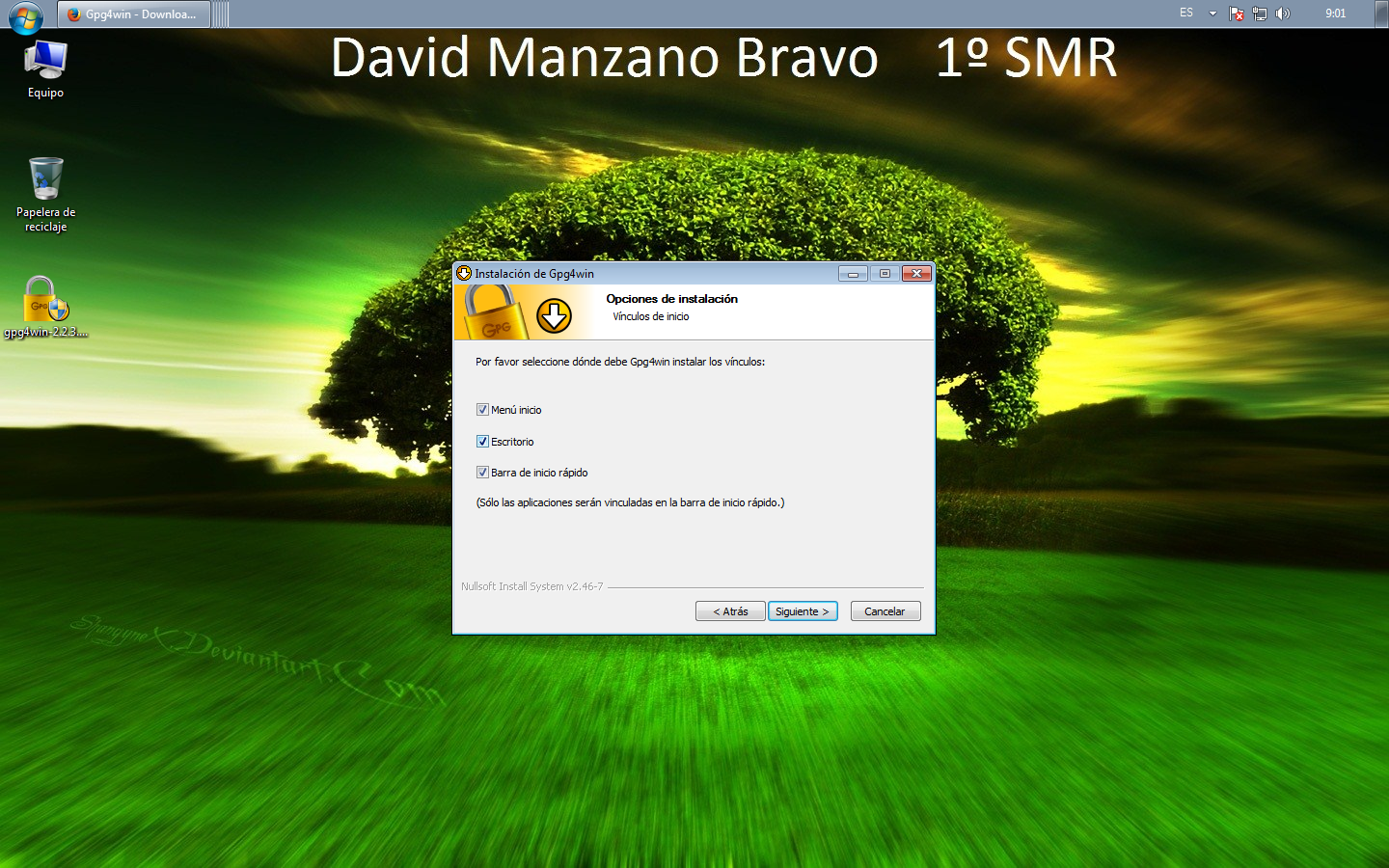

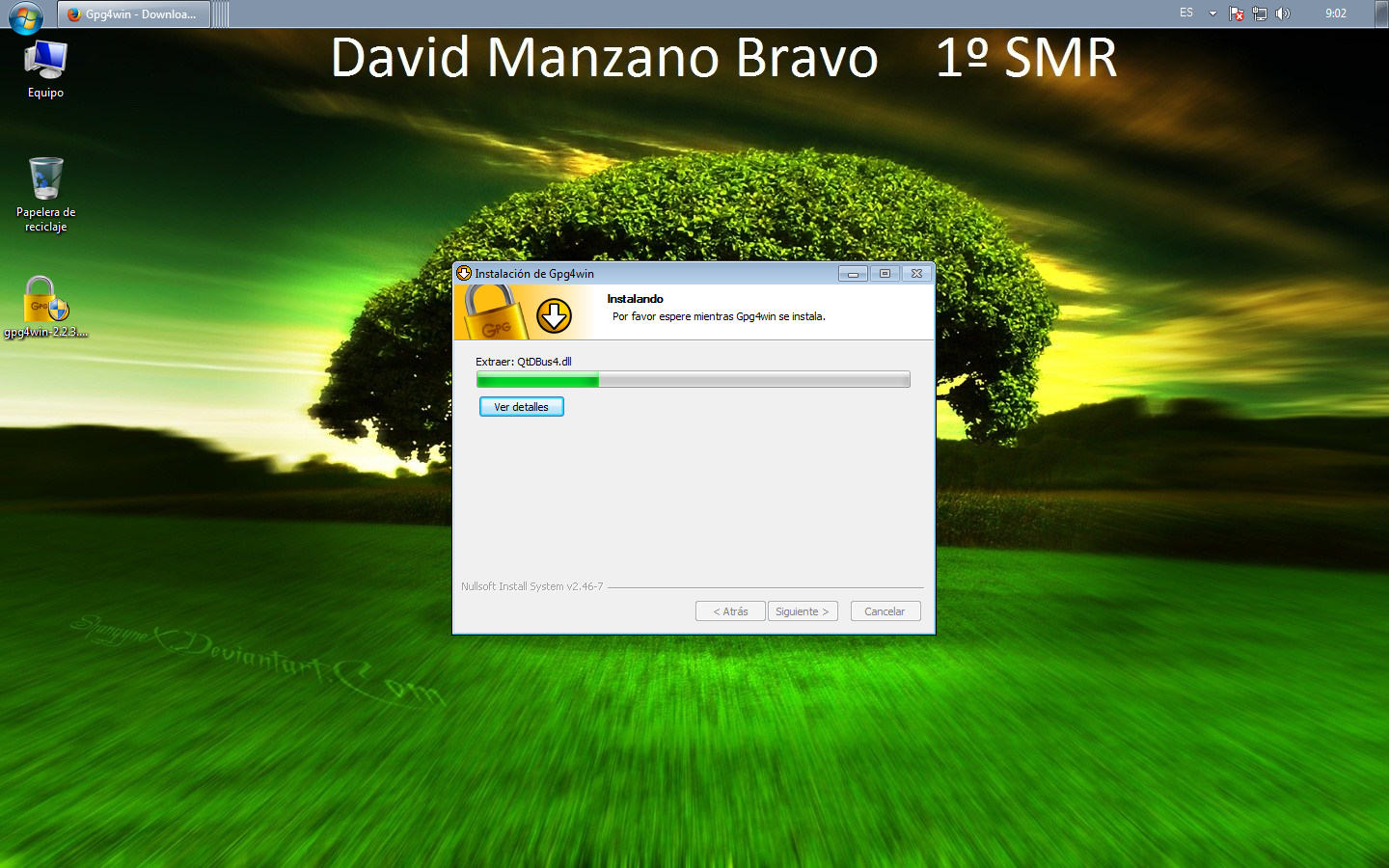

Instalaremos el software Gpg4win. Es una adaptación a Windows de la utilidad gpg que hemos venido utilizando en Linux, aunque el entorno es bastante diferente. Lo descargamos de la página web y lanzamos el asistente de instalación.

La primera pregunta nos deja elegir el tipo de certificado: el simple par de claves o utilizar una CA. Como hicimos en el caso Linux, nos limitaremos a las claves, para posteriormente exportarlas, importarlas, etc.

El siguiente paso es introducir los datos santificativos del certificado, que nos permiten elegirlo entre todos los disponibles en el almacén.

Pulsando en Advanced Settings podemos cambiar el tipo de algoritmo asimétrico. Elegimos DSA

y Elgamal. También podemos limitar el uso (cifrar, firmar, etc.) y la validez.

En el último paso nos pedirán confirmar los parámetros del certificado que estamos a punto de crear

Si seguimos adelante pulsando Create Key, nos pedirá la contraseña simétrica que protege el certificado.

Una vez introducida la contraseña y su verificación, la herramienta necesita un tiempo para conseguir generar buenos números aleatorios que aseguren la calidad de las claves.

En poco tiempo aparecerá la ventana de confirmación. En ella aparece la huella de la clave pública (fingerprint) y nos permite terminar en este punto o hacer alguna otra operación, como un backup de las claves (el ordenador donde está Kleopatra podría estropearse), enviar el certificado por correo o subirlo a un servidor.

Pulsamos Finish y ahora en la ventana principal aparece nuestro certificado, con los identificadores utilizados y el tipo OpenPGP que habíamos elegido.

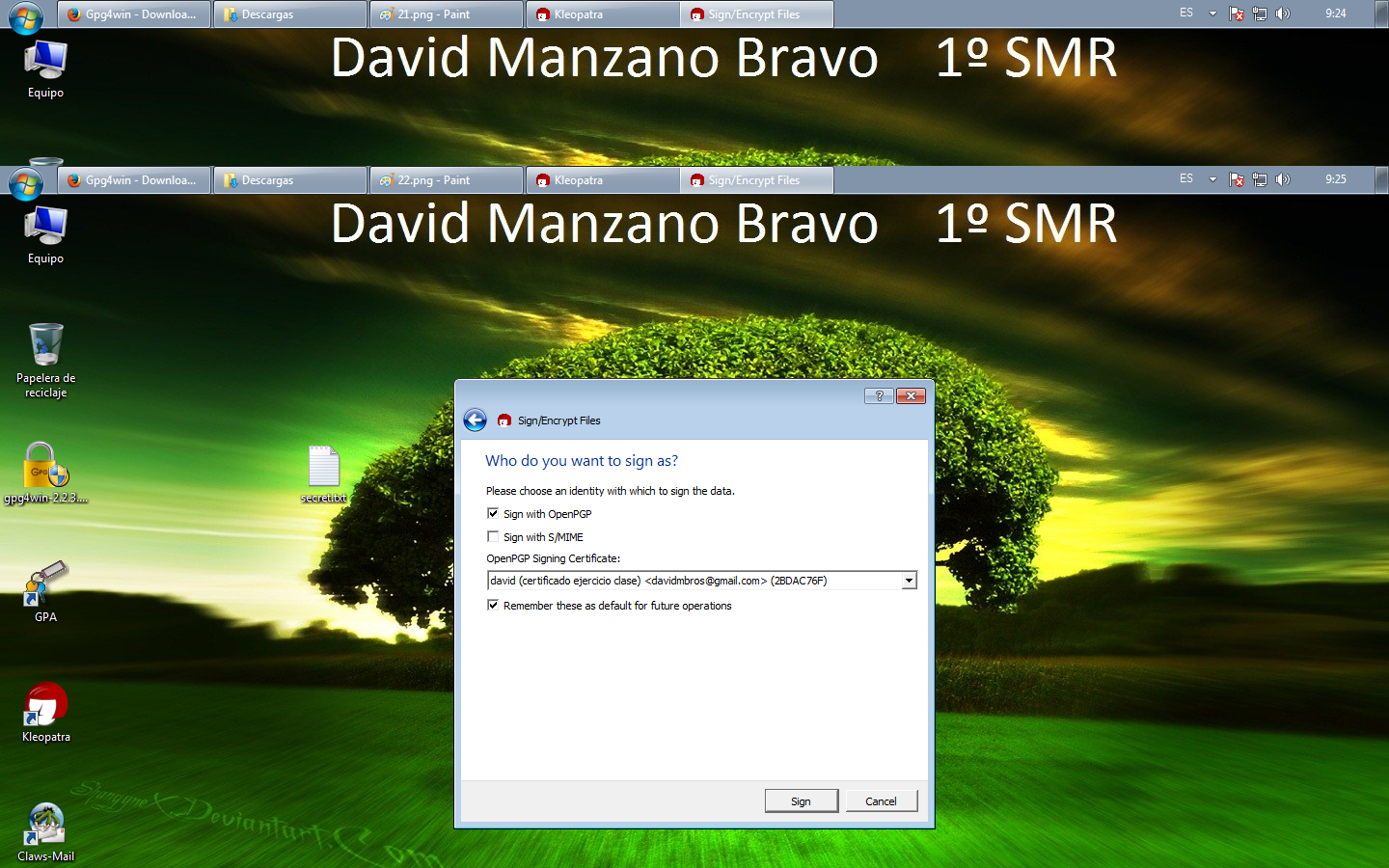

Vamos a probar nuestras claves. Creamos un fichero de texto llamado top secret.txt, nos situamos sobre él y desplegamos al menú del botón derecho. En el nuevo menú, llamado Más opciones de GgpEX, elegimos Firmar.

Aparecerá un asistente del proceso de firma digital. En el primer paso podemos elegir incluir todos los ficheros en un único fichero de tipo .tar. También optaremos entre firmar y cifrar o solo firmar. En este ejemplo elegimos solo firmar y marcamos la opción de que el fichero de salida sea legible (la conocida opción -a de la herramienta Linux).

Finalmente, nos solicita la contraseña para poder trabajar con la clave privada. En la ventana aparece que estamos firmando con la clave DSA (ya sabemos que el cifrado se hace con la clave).

Si todo va bien, la firma se completa y el resultado es un fichero secret.txt.asc

Ahora podemos llevar el fichero original junto con el fichero de firma hasta otra máquina y comprobar la firma. Previamente necesitamos un tercer fichero: la clave pública del certificado, para poder importarlo en la otra máquina. Para conseguirlo nos situamos sobre el certificado y en el menú del botón derecho elegimos Export Certificates

Lo exportamos al fichero windows.asc. Como es un fichero ASCII, lo podemos mirar con un editor de textos. La cabecera PGP PUBLIC KEY indica que es

una clave pública, como esperábamos.

Transferimos los tres ficheros a una máquina Linux. Podemos utilizar cualquier mecanismo:

disco compartido, servidor FTP, pendrive USB, etc.

El resto del procedimiento ya lo conocemos: primero hay que importar la clave pública con el comando:

david$ gpg -–import windows.asc

Ya podemos comprobar la firma con el comando:

david$ gpg -–verify secret.txt.asc

No hay comentarios:

Publicar un comentario